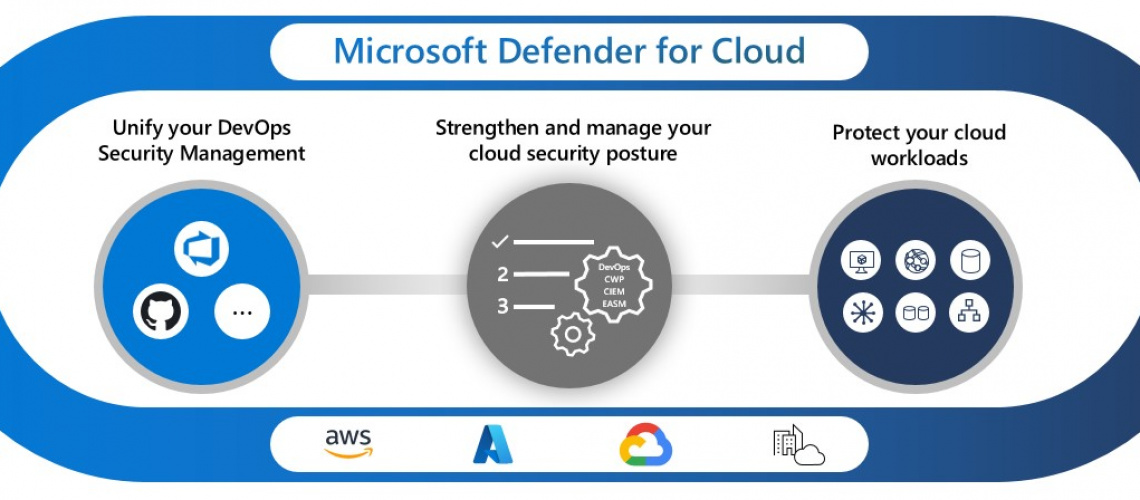

Microsoft Defender für die Cloud, ehemals bekannt als Azure Security Center und Azure Defender, ist eine umfassende Sicherheitsverwaltungs- und Bedrohungsschutzlösung, die speziell entwickelt wurde, um Cloud-Workloads in hybriden Umgebungen zu schützen. Dieses Tool spielt eine entscheidende Rolle bei der Sicherung von Anwendungen und Daten, die in Cloud-Diensten wie Microsoft Azure, Amazon Web Services (AWS) und Google Cloud Platform (GCP) gehostet werden.

Schutz von Cloud-Ressourcen Microsoft Defender für die Cloud zielt darauf ab, Cloud-Ressourcen zu schützen, indem kontinuierliche Sicherheitsbewertungen und intelligente Bedrohungserkennung bereitgestellt werden. Es hilft Unternehmen, ihre Sicherheitslage zu stärken, indem es Sicherheitsempfehlungen und Bedrohungsabwehrstrategien basierend auf den neuesten globalen Cybersicherheitsstandards anbietet.

Compliance- und Sicherheitsmanagement Zusätzlich zum Schutz bietet dieses Tool auch Funktionen für das Compliance-Management, die es Unternehmen ermöglichen, verschiedene regulatorische Anforderungen effektiv zu erfüllen und zu verwalten. Mit integrierten Compliance-Dashboards können Unternehmen ihre Compliance-Haltung leicht überprüfen und anpassen.

Best Practices für die Bereitstellung Für die optimale Nutzung von Microsoft Defender für die Cloud ist es entscheidend, dass IT-Teams die Tool-Einstellungen vollständig konfigurieren. Dies umfasst die Aktivierung von Sicherheitskontrollen für alle relevanten Ressourcen und die Anpassung der Alarmierungsfunktionen an spezifische Geschäftsanforderungen.

Proaktive Bedrohungsabwehr Proaktives Überwachen und Reagieren auf Sicherheitswarnungen ist ein weiterer wesentlicher Aspekt. Microsoft Defender für die Cloud bietet fortschrittliche Bedrohungserkennungsfunktionen, die eine frühzeitige Erkennung und Reaktion auf Angriffe ermöglichen.

Unterschiede zu anderen Microsoft Defender-Lösungen Im Gegensatz zu anderen Microsoft Defender-Produkten, die sich auf spezifische Endpunkte oder Identitäten konzentrieren, bietet Microsoft Defender für die Cloud einen umfassenden Ansatz, der die Sicherheit über alle Cloud-Dienste und -Ressourcen hinweg gewährleistet. Während Microsoft Defender für Endpunkte auf die Gerätesicherheit fokussiert ist und Microsoft Defender für Identitäten identitätsbasierte Bedrohungen überwacht, zielt Defender für die Cloud auf die Sicherheitsarchitektur und -operationen innerhalb von Cloud-Umgebungen ab.

Lizenzierung Microsoft Defender für die Cloud ist in zwei Hauptplänen verfügbar: dem kostenlosen Standardplan und dem erweiterten Sicherheitsplan. Der kostenlose Plan bietet grundlegende Sicherheitsfunktionen und -bewertungen, während der erweiterte Plan zusätzliche Bedrohungserkennungs- und Sicherheitsmanagementfunktionen bietet. Die Preise variieren je nach Anzahl und Art der geschützten Ressourcen und den gewählten Diensten.

Weitere Microsoft Defender-Lösungen Microsoft Defender für Endpunkte Dies ist eine Endpoint Protection-Plattform, die präventive Schutzmaßnahmen, Erkennung nach einem Sicherheitsvorfall, automatisierte Untersuchungen und Reaktionen bietet. Sie ist in mehreren Lizenzoptionen verfügbar, die von der Anzahl der Geräte und dem erforderlichen Schutzniveau abhängen.

Microsoft Defender für Identitäten Diese Lösung nutzt Ihre Active Directory-Signale, um Identitätsbedrohungen zu erkennen. Sie ist in Microsoft 365 E5 enthalten oder als eigenständiges Abonnement verfügbar.

Microsoft Defender für Office 365 Bietet Schutz für Ihre Office 365-Anwendungen, indem es den E-Mail-Verkehr überwacht und Phishing sowie andere Bedrohungen verhindert. Es ist in Office 365 E5 und Microsoft 365 E5 Security-Plänen enthalten.

Fazit Microsoft Defender für die Cloud ist ein unverzichtbares Tool für Organisationen, die ihre auf der Cloud basierenden Ressourcen effektiv sichern möchten. Mit seiner breiten Palette an Sicherheits- und Compliance-Funktionen, zusammen mit den spezifischen Lösungen, die von anderen Microsoft Defender-Produkten bereitgestellt werden, können Unternehmen eine robuste Sicherheitsstrategie entwickeln, die den modernen Bedrohungen der Cybersicherheit standhält.